Dunia digital yang semakin kompleks membawa serta berbagai kemudahan, salah satunya adalah ekstensi peramban. Namun, di balik fungsionalitas yang ditawarkan, tersembunyi potensi ancaman yang tidak jarang luput dari perhatian. Baru-baru ini, sebuah ekstensi populer di Google Chrome bernama ‘Save Image as Type’, yang telah digunakan oleh lebih dari satu juta pengguna dan bahkan sempat mendapatkan label ‘Featured’ di Chrome Web Store, dinyatakan sebagai malware dan dinonaktifkan oleh Google. Ironisnya, kode berbahaya dalam ekstensi ini telah aktif selama berbulan-bulan sebelum akhirnya tindakan diambil.

Kasus ini menyoroti celah keamanan yang signifikan dan menimbulkan pertanyaan kritis: mengapa butuh waktu begitu lama bagi raksasa teknologi seperti Google untuk mendeteksi dan menindak ancaman yang telah menjangkau jutaan penggunanya? Artikel ini akan mengupas tuntas bagaimana ekstensi ‘Save Image as Type’ berevolusi menjadi alat berbahaya, modus operandi ‘cookie stuffing’ yang digunakannya untuk meraup keuntungan secara diam-diam, serta implikasi dari respons Google yang terlambat. Lebih penting lagi, kami akan memberikan panduan komprehensif tentang langkah-langkah proaktif yang dapat Anda ambil untuk melindungi diri dari risiko serupa di masa mendatang, memastikan pengalaman menjelajah internet Anda tetap aman dan pribadi.

Anatomi Ancaman: Bagaimana Ekstensi ‘Save Image as Type’ Berubah Jadi Malware?

Awalnya, ekstensi ‘Save Image as Type’ menawarkan fungsionalitas yang sangat berguna: memungkinkan pengguna untuk menyimpan gambar dan langsung mengonversinya ke berbagai format seperti PNG, JPG, atau WebP dengan sekali klik kanan. Versi awal, seperti 1.2.3 yang dirilis pada Mei 2023, hanyalah skrip sederhana berukuran 5,9 KB yang murni berfokus pada konversi gambar. Namun, titik balik terjadi pada pembaruan versi 1.4.6 di akhir tahun 2024. Saat itu, sebuah skrip tambahan bernama inject.js mulai disisipkan ke setiap halaman web yang dikunjungi pengguna. Skrip ini pada awalnya mungkin masih untuk kebutuhan internal ekstensi, tetapi pada versi 1.7.2, ukurannya membengkak drastis hingga lebih dari 1 MB.

Perubahan ini bukan tanpa tujuan. Skrip yang membesar tersebut mulai menjalankan aktivitas tersembunyi, termasuk memuat iframe tersembunyi dari server eksternal tanpa sepengetahuan pengguna. Ekstensi ini beroperasi menggunakan sistem Command and Control (C2) yang dikendalikan dari jarak jauh. Setelah pengguna membuka halaman web, skrip akan menunggu beberapa detik lalu melakukan serangkaian pemeriksaan: apakah pengguna telah menyimpan minimal 10 gambar, apakah halaman memiliki banyak gambar, bukan halaman utama situs, dan tidak menggunakan font tertentu. Jika semua syarat terpenuhi, ekstensi akan menghubungi server eksternal untuk mengambil daftar URL, yang kemudian dimuat melalui iframe tersembunyi yang tidak terlihat. Dengan cara ini, pembuat ekstensi dapat memperoleh komisi dari toko online jika pengguna melakukan pembelian di kemudian hari. Ini menunjukkan betapa canggihnya ancaman yang tidak terlihat ini.

Untuk memahami lebih lanjut mengenai ancaman tersembunyi di balik teknologi, Anda bisa membaca artikel tentang Google Maps Fitur AI yang membahas potensi risiko dari fitur-fitur baru.

Modus Operandi ‘Cookie Stuffing’: Meraup Keuntungan Diam-diam

Teknik yang digunakan oleh ekstensi ‘Save Image as Type’ ini dikenal sebagai cookie stuffing. Metode ini secara ilegal menanam cookie afiliasi ke dalam peramban pengguna tanpa adanya interaksi langsung atau klik dari pengguna. Artinya, seolah-olah pengguna datang ke toko online melalui tautan afiliasi milik pembuat ekstensi, padahal kenyataannya tidak pernah ada interaksi langsung dengan tautan tersebut. Ini adalah bentuk penipuan afiliasi yang merugikan baik pengguna maupun pemilik toko online.

Menurut laporan dari XDA Developer (Sumber), analisis data di peramban pengguna menemukan bahwa ekstensi ini menyimpan 578 URL afiliasi unik dari berbagai merchant di seluruh dunia. Beberapa di antaranya bahkan berasal dari platform besar seperti Amazon dan Adidas, serta berbagai marketplace internasional lainnya. Untuk menghindari deteksi, iframe yang memuat URL afiliasi ini biasanya hanya aktif selama sekitar 8,5 detik sebelum dihapus dari halaman web. Durasi singkat ini membuat aktivitasnya sangat sulit terdeteksi secara visual oleh pengguna, hampir tidak meninggalkan jejak yang mencurigakan di halaman yang sedang dibuka. Modus operandi ini menunjukkan tingkat kecanggihan dan kesunyian yang membuat pengguna rentan terhadap eksploitasi finansial tanpa menyadarinya.

Respons Lambat Google dan Implikasi Keamanan Pengguna

Yang paling mengkhawatirkan dari kasus ini adalah respons Google yang terbilang lambat. Laporan mengenai ekstensi berbahaya ini sebenarnya sudah muncul sejak tahun 2024 dari peneliti keamanan siber. Bahkan, peramban lain seperti Microsoft Edge sudah lebih dulu menghapus versi ekstensi terkait dari Add-on Store mereka pada Februari 2025. Namun, di Chrome Web Store, ekstensi ‘Save Image as Type’ masih tetap tersedia hingga Maret 2026, bahkan dengan label ‘Featured’. Ini berarti selama berbulan-bulan, ekstensi ini masih bisa diunduh dan digunakan oleh jutaan pengguna baru tanpa adanya peringatan.

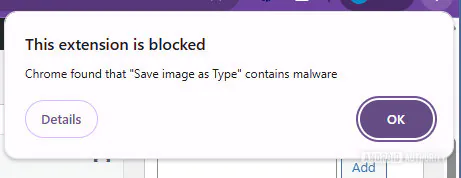

Keterlambatan ini menimbulkan implikasi serius terhadap keamanan dan kepercayaan pengguna. Selama periode tersebut, lebih dari satu juta pengguna berpotensi menjadi korban cookie stuffing, di mana data aktivitas penjelajahan mereka dieksploitasi untuk keuntungan pihak ketiga. Meskipun akhirnya ekstensi tersebut dihapus dan ditandai sebagai malware, serta Chrome memberikan notifikasi penting kepada pengguna yang sudah menginstalnya, kasus ini menyoroti perlunya peningkatan mekanisme deteksi dan respons yang lebih cepat dari platform sebesar Google. Kepercayaan pengguna adalah aset paling berharga, dan insiden seperti ini dapat mengikisnya secara signifikan. Hal ini juga mengingatkan kita pada risiko penggunaan fitur ilegal yang dapat merugikan pengguna, seperti yang dibahas dalam artikel Rege FF Auto Headshot.

Strategi Ampuh Melindungi Diri dari Ekstensi Chrome Berbahaya

Mengingat kasus-kasus seperti ‘Save Image as Type’ bukanlah yang pertama, penting bagi setiap pengguna untuk meningkatkan kewaspadaan dan menerapkan langkah-langkah proaktif demi keamanan digital. Berikut adalah beberapa strategi ampuh untuk melindungi diri Anda dari ekstensi Chrome berbahaya:

- Instal Ekstensi Secara Selektif: Hindari memasang terlalu banyak ekstensi. Batasi instalasi hanya pada ekstensi yang benar-benar Anda perlukan dan yang berasal dari pengembang terpercaya. Setiap ekstensi, sekecil apapun, bisa menjadi pintu masuk bagi ancaman.

- Periksa Izin Ekstensi: Sebelum menginstal, selalu periksa izin yang diminta oleh ekstensi. Jika sebuah ekstensi pengubah format gambar meminta akses ke ‘membaca dan mengubah semua data Anda di situs web yang Anda kunjungi’, itu adalah bendera merah yang kuat. Pahami apa yang ekstensi tersebut ingin lakukan.

- Baca Ulasan dan Reputasi Pengembang: Teliti ulasan pengguna lain dan cari informasi mengenai reputasi pengembang ekstensi. Ekstensi dengan banyak ulasan negatif atau riwayat masalah keamanan harus dihindari.

- Gunakan Perangkat Lunak Keamanan Terpercaya: Pastikan Anda memiliki antivirus dan perangkat lunak keamanan yang mutakhir dan aktif di komputer Anda. Ini dapat membantu mendeteksi dan memblokir aktivitas mencurigakan, termasuk yang berasal dari ekstensi peramban.

- Rutin Verifikasi Ekstensi Terpasang: Sesekali, tinjau daftar ekstensi yang terpasang di peramban Anda. Hapus ekstensi yang tidak lagi Anda gunakan atau yang terasa mencurigakan. Periksa juga apakah ada pembaruan keamanan yang tersedia.

Dengan menerapkan langkah-langkah ini, Anda dapat secara signifikan mengurangi risiko menjadi korban dari ekstensi peramban berbahaya dan menjaga keamanan data pribadi serta aktivitas daring Anda.

Pertanyaan yang Sering Diajukan (FAQ)

undefined

undefined

undefined

Kesimpulan

Kasus ekstensi ‘Save Image as Type’ adalah pengingat tegas akan pentingnya kewaspadaan dalam ekosistem digital. Dari fungsionalitas sederhana hingga menjadi alat ‘cookie stuffing’ yang merugikan jutaan pengguna, insiden ini menyoroti kerentanan yang ada bahkan pada platform yang paling banyak digunakan. Respons Google yang lambat dalam menindak ancaman ini juga menjadi pelajaran penting bagi penyedia layanan untuk terus memperkuat mekanisme deteksi dan perlindungan pengguna mereka.

Sebagai pengguna, kita memiliki peran krusial dalam menjaga keamanan digital kita sendiri. Memilih ekstensi dengan hati-hati, memahami izin yang diminta, dan rutin meninjau apa yang terpasang di peramban adalah langkah-langkah dasar namun efektif. Jangan biarkan kemudahan berujung pada kerugian. Tingkatkan literasi keamanan siber Anda, karena di dunia yang terkoneksi ini, informasi adalah kekuatan, dan kewaspadaan adalah pertahanan terbaik.